Tenable Tenable 技術ガイド - リスクベースの脆弱性管理とは

PDF版の資料ダウンロードはこちら

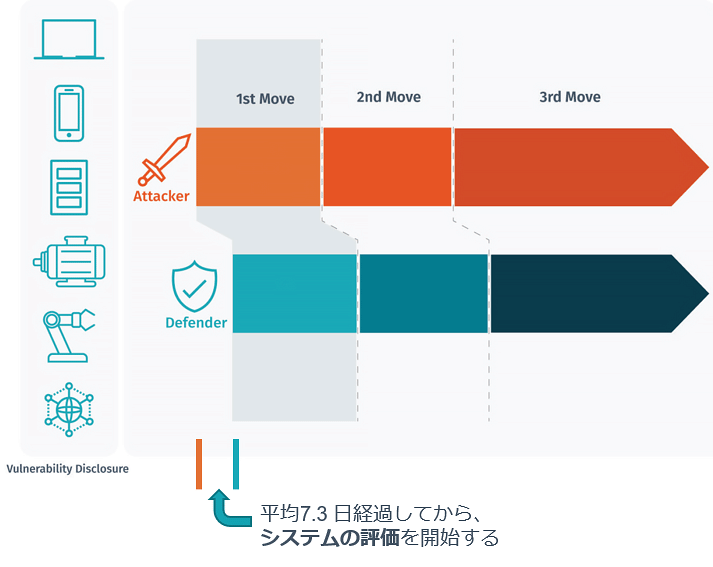

1つ目の課題はアタックサーフェス(攻撃される可能性のある領域)に対して死角がある、ということです。

デジタルトランスフォーメーション、働き方改革、あるいはテレワークの推進によって、モバイル、クラウド、Webアプリケーション、コンテナー、IoT、等多くのテクノロジーが採用され、それとともに企業や組織のアタックサーフェスは拡大し続けています。

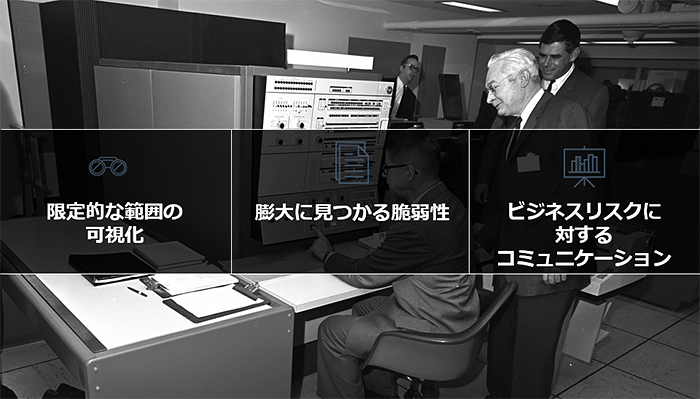

更に、脆弱性は日々発見されています。重要なサーバーの診断を定期的に行っている、という企業や組織は多いと思いますが、アタックサーフェス全体からみると、診断を行った時点での限定的な範囲の可視化が行われた、と言い換えることもできてしまいます。

多くの組織において、全ての資産の把握と、把握している資産に対する脆弱性の診断は、できていません。アタックサーフェスに対する死角は脆弱性として露出したままです。 Ponemon Instituteが発行したレポート<ビジネスオペレーションに対するサイバーリスクの管理と測定>によると、企業や組織がアタックサーフェスを十分に把握できると報告したのは29%だけでした。多くの企業や組織は、限定的な範囲の可視化しかできておらず、アタックサーフェスに対して死角があるのです。

膨大に見つかる脆弱性 が2番目の課題です。

環境を適切に評価すればするほど、脆弱性と設定上の不備が見つかります。そして企業や組織は多くの脆弱性と設定上の不備に埋もれています。セキュリティ担当者は自分たちできることを修正し、何も起こらないことを祈っているのです。

先ほど言及したPonemon Instituteのレポートでは、回答者の41%が「改善の容易さに基づいて」優先順位を付けていることがわかりました。つまり、セキュリティ担当者は脆弱性が膨大に見つかるからこそ“発見した問題に対する改善方法は簡単ではなかったので、対応の優先順位を下げる“という事象が起こるのです。

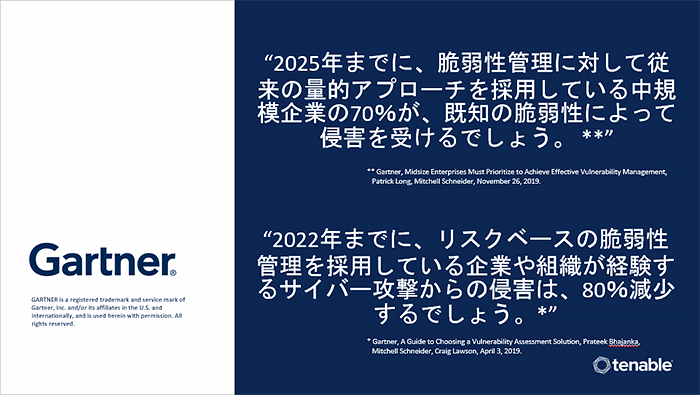

企業や組織は、最もリスクの高い問題に焦点を絞って管理する方法を必要としています。

3番目の課題は、セキュリティ担当者がビジネスに与える影響とリスクをビジネスオーナーに対して伝えることができない、ということです。

ビジネスオーナーが知りたいのは“我が社はどのくらいセキュアなのか?”ということであって、何百ページにも渡る報告や今月の脆弱性が先月よりもx%多い、y%少ないということを伝えても、リスクが許容できるかどうかを判断するのに役立ちません。

セキュリティ担当者は、ビジネスオーナーがリスクに基づいた意思決定を行うのに役立つ洞察を提供するために、リスクベースの情報が必要なのです。

脆弱性の重大度、攻撃者からの脅威、資産の重要度に基づいてリスクを正確に定量化するには、数百の要因を分析する必要があり、毎日変化します。したがって、自動化が必要です。

Tenable社のソリューションを活用して、リスクベースの脆弱性管理に取り組みましょう。

PDF版の資料ダウンロードはこちら