製品情報

【特集記事】内部セグメンテーション・ファイアウォールで実現する内部対策セキュリティ

- Fortinet

2017.02.20

掲載されておりますサービス内容などは、掲載日または更新日時点のものです。

ネットワーク侵入後の攻撃者の活動を検知•防御•可視化

近年、標的型攻撃が猛威を振るっている。既存のセキュリティ対策をかいくぐってPCに感染した後に、内部ネットワークを探索しサーバにある重要情報を盗み出すといった手口が主流だ。

これに対し、内部での活動を検知・防御しようとする内部対策セキュリティに注目が集まっている。新たな内部対策において現実的な解を提供し、今後の主流として期待されるのが、内部セグメンテーション・ファイアウォール(ISFW:Internal Segmentation FireWall)だ。

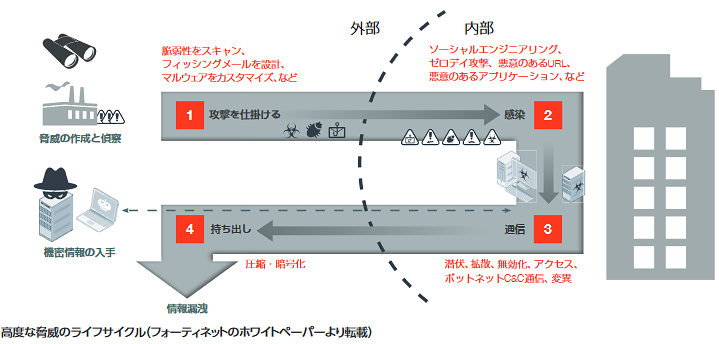

標的型攻撃の数々の事案からも分かるように、企業などの組織を狙った近年のサイバー攻撃は、組織内ネットワークへ侵入した後の“内部”での活動が目立つ点が一つの特徴となっている。最初の感染でネットワーク内部に足掛かりを築いた後、潜伏した状態のまま他のPCやサーバにさらなる感染を拡大させ、同時に盗み出せそうな重要データを探索していく水平展開を行っていくのだ。

一方、これまでのネットワークセキュリティ手法は、組織内ネットワークと外部ネットワークとの境界部分、いわゆる“出入口”に重点を置いたもので、最初の侵入さえ防げれば守れるといった考え方から、とりわけ入口を強化することこそが重要とされてきた。そのため多くの企業では内部活動への対策が手薄な状態となっており、攻撃者が最初の侵入を果たしさえすれば、組織内ネットワークでの自由な活動を許すことになっている。

最初の感染までの手口は、既存のセキュリティ手法の隙をついて日増しに巧妙になっている。例えば常に新種のマルウェアにより攻撃を仕掛けることでパターンマッチ方式の検知を回避し、さらに従業員を騙すような内容のメールを送りつけるなど、非常に高度化しているのだ。こうして数々の組織が標的型攻撃を受け、被害を拡大させている。

また、感染の入口となる箇所も近年では増えてきている。例えば多数の支店や支社を持つ企業であればその拠点、また働き方が多様化する中で、在宅勤務の端末や社外に持ち出して使われる端末は、本社オフィスよりセキュリティが手薄になりがちで、かつ外部の脅威にさらされやすくなっている。

そして、いわゆるマイナンバー制度が開始されたことも、内部対策が注目される背景となっている。例えば自治体に対しては、総務省通達によってマイナンバーを扱うネットワークをインターネットから切り離す「ネットワーク分離」が求められている。これは業務遂行の円滑さを多少犠牲にしてでもマイナンバーを保護せよという指示であり、民間企業ではそこまでの不便を強いられる必要はないものの、マイナンバーの管理をきっかけに改めてセキュリティ強化が求められているのが実情だ。

こうしたことから、昨今では内部対策の強化が急務とされている。ネットワーク内部にまで脅威が侵入する可能性があるという前提に立って、内部での活動を検知しようとするもので、内部での不正な活動を阻止することで感染の拡大を防ぎ、また詳細な解析を行って活動を分析した上で侵入したマルウェアを詳細に探索して排除するなどの機能が求められている。

そうした観点から、例えば組織内ネットワークを流れるパケットをキャプチャして解析を行い、不審な活動を見極めようとするセキュリティ・ソリューションが注目されている。しかしこの手法は、内部パケットの量が膨大になるため解析に時間が掛かることが多く、リアルタイムの脅威検知には向かず、どちらかというと事後検証の性格が強いソリューションが多い。また基本的に検知と解析を行うもので、活動阻止や排除には別のツールが必要となるため、他のセキュリティ・ソリューションとの連携や、検知・解析した内容を受けて対処を行うための人的負担も必要となる。

一方、公共性の高い事業を行う企業では、自治体と同じようなネットワーク分離を取り入れるケースもある。重要なデータを扱う部分だけネットワークを完全に分断してしまえば、確かに保護は大幅に強化されるが、この手法では、前述したように現場の円滑な業務遂行を妨げる要因にもなる。分離しつつも使い勝手の低下を抑えるべく、分離されたネットワーク間でデータをセキュアにやり取りする仕組みもあるが、そういった追加分にもまたコストが発生してしまう。このような理由から、一般企業での導入は慎重に見極める必要があると言わざるを得ない。

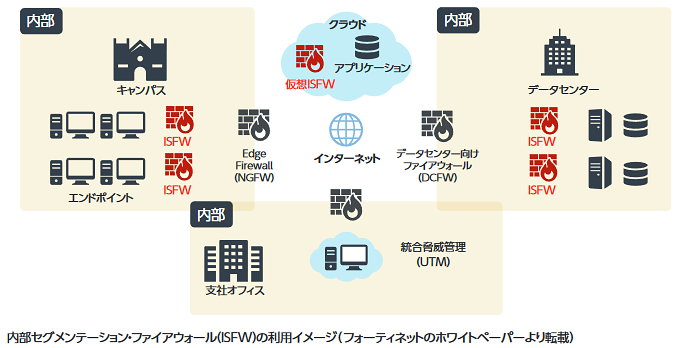

内部対策セキュリティにおいて、より現実的な手法となるのが、内部セグメンテーション・ファイアウォール(ISFW:Internal Segmentation FireWall)だ。ファイアウォールといえばインターネットとの境界部分に設置するのが一般的だが、実は重要な情報を管理する“より内部のネットワーク”をさらに保護するための仕組みとしても利用できる。攻撃者が最初に狙うのは主にネットワーク内部のPCだが、彼らにとって特に価値が高い重要データは主にサーバにあるため、サーバに対してはほぼ確実に何らかの探索や感染拡大の動きがある。ISFWは、その活動に着目した対策だと言える。

ファイアウォールならリアルタイムの検知・防御機能を備え、またログも必要十分な範囲で残しておけるため、事後に脅威活動を可視化する際にも活用できる。そして自治体などに求められているネットワーク分離とは違い、正規の利用を妨げないよう、緩やかな分離を実現することができる。内部対策の今後の主流の一つとして、ISFWが期待されるゆえんだ。

実は、ISFWは古くからある概念で、主に大規模データセンター内で用いられてきた。近年ではファイアウォール製品のコストパフォーマンスが向上し、中でも中小規模スケールの製品が充実してきているため、中堅・中小規模の企業でもISFWの利用が現実的になってきたという背景がある。

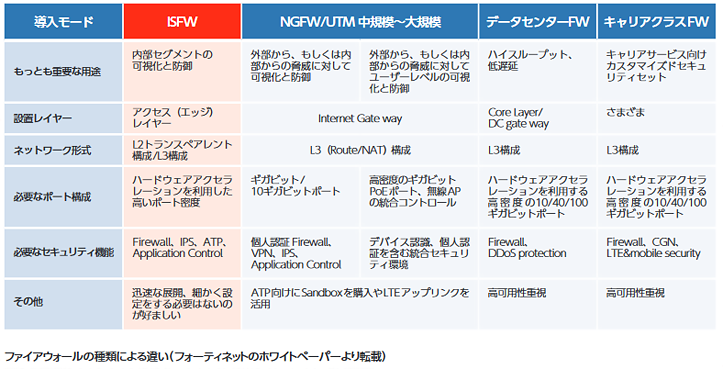

ただし、ISFWに求められる要件は、インターネットとの境界に設置するファイアウォールとは少し違ったものとなる。例えば前述したように、攻撃者のネットワーク内部での活動は内部へ侵入する際の手口とは異なっているが、正規の通信もインターネット境界とネットワーク内部では異なった内容であるため、求められるセキュリティ機能が異なる。

また、内部ネットワークのトラフィックはインターネットとの境界に比べて相当な速度になる。そのため相当なスループットを実現できるパフォーマンスが必要だ。求められるポート数も格段に多くなる。

加えて、ネットワーク内部のセグメンテーションは一つとは限らない点にも注意が必要だ。例えばサーバやプライベートクラウド環境を分割するとしても、多くの企業ではオンプレミスと外部データセンターのそれぞれにセグメントを設けることとなるだろう。また他のセグメンテーションとして、無線LAN部分のみのセグメントや、マイナンバー専用セグメント、B2C企業なら顧客データを扱うセグメント、製造業なら設計データを扱うセグメントに適用する、といったことも考えられる。

ISFWとして最適なソリューションを考える上では、保護・可視化機能やスループットのほか、多数のISFWを配置する際にも展開や管理の負担を軽減できるものが望ましいということになる。

ファイアウォール市場をリードし続け、最新のセキュリティ機能を搭載したUTM(統合脅威管理)/NGFW(次世代ファイアウォール)分野でシェアNo.1を誇るFortinetの「FortiGateシリーズ」は、その有力候補だ。同社の製品は処理の中核にASICを用いており、多彩な保護機能を併用しても他社製品のようにスループットが低下しづらい、ワイヤスピードのパフォーマンスが特徴だ。中でもローエンドモデルの最新シリーズ「Eシリーズ」では、従来シリーズよりスループットが大幅に向上し、ユーザーの体感速度低下を抑えたものとなっている。

また、搭載するセキュリティ機能のすべてが自社開発であるため、最新の脅威に対抗するアップデートも迅速に提供される。多彩な保護機能に追加のライセンス費を払う必要がない点も大きい。もちろんラインアップにはSOHOクラスから大規模データセンター向けまでフルに揃っており、ニーズに合わせて柔軟な選択が可能だ。無線LANアクセスポイント機能を搭載したローエンドモデル「FortiWiFi」や、FortiGateシリーズに組み合わせて一元管理できるアクセスポイント「FortiAP」もラインアップされており、無線LAN環境に対する保護も効果的に行える。

さらに関連製品も豊富で、多数のFortinet製品を配置する場合に役立つ集中管理アプライアンス「FortiManager」や集中レポートシステム「FortiAnalyzer」も用意されている。脅威かどうか判別が困難なファイルに対して効果的なサンドボックス機能を提供するオプション「FortiSandbox」も、複数のFortiGateや関連製品(メールセキュリティ・アプライアンス「FortiMail」など)から利用でき、ISFWで多数のファイアウォールを展開する場合においても効率的なセキュリティ投資が可能だ。

ネットワールドは、多様なベンダーの製品を取り扱うソリューション・ディストリビュータとして、数多くのユーザーへの提案を通じて、豊富なノウハウを蓄積している。Fortinet製品をはじめとした製品の販売のみならず、導入サービスや自社サポートセンターを通じた保守サービスにより、導入前の相談から導入後まで手厚いサービスを提供している。

例えば、ISFWとインターネット境界のファイアウォールとでは必要な保護機能が異なることから、その合理的な分担のあり方なども提案することが可能だ。具体的には、ISFWはインターネットに接続するものではないためWebフィルタリングやスパム対策は不要であり、これらは境界ファイアウォールに任せ、ISFWでは内部対策に専念するという構成にするといった提案も可能だ。

ISFWの導入検討の際には、ぜひお声がけいただきたい。